Votre mot de passe est la première ligne de défense de votre vie numérique. Il protège votre messagerie, vos réseaux sociaux, vos comptes bancaires et vos données personnelles les plus sensibles. Pourtant, dans l’ombre d’Internet, des fuites de données massives exposent des milliards de ces clés secrètes, les livrant directement aux cybercriminels. La question n’est plus si vos informations seront compromises, mais quand et comment vous y réagirez. En 2024, la CNIL a été notifiée de 5 629 violations de données, une hausse de 20 % par rapport à 2023, illustrant une menace en constante augmentation.

Ce guide complet vous expliquera comment savoir si votre mot de passe a fuité, comprendre les risques encourus, et surtout, comment agir rapidement pour sécuriser vos comptes et reprendre le contrôle de votre sécurité numérique.

Le paysage menaçant de la cybersécurité

Le piratage n’est plus l’apanage de quelques experts isolés. C’est une industrie organisée, où les données personnelles sont une monnaie d’échange. Les cybercriminels exploitent la moindre faille, et les mots de passe constituent souvent le maillon faible. En effet, près de 80 % des violations de données réussies résultent de la compromission d’identifiants de connexion. Cette statistique alarmante démontre que la robustesse de vos mots de passe est directement liée à votre sécurité globale.

Pourquoi est-il crucial de vérifier ses mots de passe ?

Un seul mot de passe compromis peut déclencher un effet domino dévastateur. Si vous réutilisez ce mot de passe sur plusieurs services, un pirate peut accéder à votre messagerie, réinitialiser les mots de passe de vos autres comptes (banque, réseaux sociaux), et usurper votre identité. Vérifier régulièrement si vos identifiants ont été exposés n’est pas de la paranoïa, mais une étape essentielle d’une bonne hygiène de cybersécurité. C’est un acte proactif qui vous permet de passer de victime potentielle à acteur de votre propre protection.

Conséquences

Pour se protéger efficacement, il faut d’abord comprendre la nature de la menace. Les fuites de mots de passe ne sont pas le fruit du hasard ; elles résultent de techniques d’attaque spécifiques et bien rodées.

Qu’est-ce qu’une fuite de mot de passe ?

Une fuite de mot de passe, ou plus largement une fuite de données, se produit lorsque des informations confidentielles, notamment des couples identifiant/mot de passe, sont extraites sans autorisation d’une base de données sécurisée et exposée publiquement ou vendues. Ces informations deviennent alors accessibles à des acteurs malveillants.

Comment vos mots de passe peuvent-ils fuiter ? Les principaux vecteurs d’attaque

Les cybercriminels disposent d’un arsenal de méthodes pour subtiliser vos identifiants. Voici les plus courantes.

Violations de données (Data Breaches)

C’est le scénario le plus fréquent. Des pirates ciblent les serveurs d’une entreprise (site e-commerce, réseau social, etc.) et parviennent à exfiltrer la base de données contenant les informations des utilisateurs. Même si les mots de passe sont souvent chiffrés (“hachés”), les criminels peuvent utiliser des techniques avancées pour les déchiffrer, surtout s’ils sont faibles.

Attaques de phishing (Hameçonnage)

Le phishing est une technique de manipulation. Vous recevez un e-mail ou un SMS semblant provenir d’une source légitime (votre banque, un service de livraison) vous incitant à cliquer sur un lien. Ce lien vous redirige vers un faux site web, copie conforme de l’original, où vous saisissez votre identifiant et votre mot de passe, les livrant ainsi directement aux pirates.

Logiciels malveillants (Malware/Infostealers)

Certains logiciels malveillants, une fois installés sur votre ordinateur ou smartphone (souvent via un téléchargement ou une pièce jointe piégée), sont conçus pour voler des informations. Les “keyloggers” enregistrent tout ce que vous tapez, y compris vos mots de passe, tandis que d’autres malwares scannent les fichiers de vos navigateurs pour y trouver les mots de passe enregistrés.

Attaques par force brute et par dictionnaire

Ces méthodes consistent à tester automatiquement des milliers, voire des millions de combinaisons de mots de passe sur un compte jusqu’à trouver la bonne. Les attaques par dictionnaire utilisent des listes de mots de passe courants, comme le tristement célèbre “123456”, utilisé par plus de 4 millions de personnes en 2023. C’est pourquoi un mot de passe complexe et long est essentiel.

Réutilisation des mots de passe

C’est l’une des erreurs les plus graves et les plus courantes. Lorsqu’un de vos mots de passe fuite lors d’une violation de données, les pirates tentent de l’utiliser sur des dizaines d’autres services populaires (Gmail, Facebook, Amazon). Cette technique, appelée “credential stuffing”, est redoutablement efficace. Des études montrent que près de la moitié (41 %) des connexions compromises sont dues à la réutilisation de mots de passe.

Où finissent les mots de passe fuités ? Le Dark Web et les marchés noirs

Une fois volés, ces identifiants sont compilés dans d’immenses bases de données et vendus sur le Dark Web. Ils sont achetés par d’autres cybercriminels pour mener diverses actions frauduleuses : usurpation d’identité, fraude financière, envoi de spam, ou encore pour lancer des attaques de phishing plus ciblées.

Les Signes Révélateurs d’une Compromission

Avant même d’utiliser un outil de vérification, certains indices peuvent vous alerter sur une possible compromission de vos comptes.

Notifications de sécurité inattendues

Recevoir un e-mail ou un SMS vous informant d’une “nouvelle connexion depuis un appareil inconnu” ou d’une “demande de réinitialisation de mot de passe” que vous n’avez pas initiée est un signal d’alarme majeur.

Activité suspecte sur vos comptes (mails, réseaux sociaux, banque)

Repérez les actions que vous n’avez pas effectuées : des e-mails envoyés depuis votre messagerie, des publications étranges sur vos profils de réseaux sociaux, des “likes” ou des abonnements que vous ne reconnaissez pas, ou de petites transactions bancaires inhabituelles.

Impossibilité de se connecter

Si votre mot de passe habituel ne fonctionne soudainement plus sur un service, il est possible qu’un pirate y ait accédé et l’ait modifié pour vous en bloquer l’accès.

Augmentation des spams ou du hameçonnage ciblé

Si vous commencez à recevoir une avalanche de spams ou d’e-mails de phishing très personnalisés (mentionnant votre nom et d’autres informations correctes), cela peut indiquer que votre adresse e-mail et potentiellement d’autres données personnelles ont fuité.

Modification non autorisée de vos informations personnelles

Vérifiez régulièrement les informations de votre profil sur vos comptes les plus importants. Un changement d’adresse e-mail de récupération, de numéro de téléphone ou d’adresse postale est un signe de piratage avancé.

Comment Vérifier Si Votre Mot de Passe a Fuité ? Les Outils Indispensables

Heureusement, il existe des outils fiables et simples d’utilisation pour vérifier si vos identifiants font partie d’une fuite de données connue.

Les services en ligne de vérification de fuites de données

Plusieurs plateformes se sont spécialisées dans la collecte et l’analyse des données issues des fuites pour permettre au grand public de vérifier leur exposition.

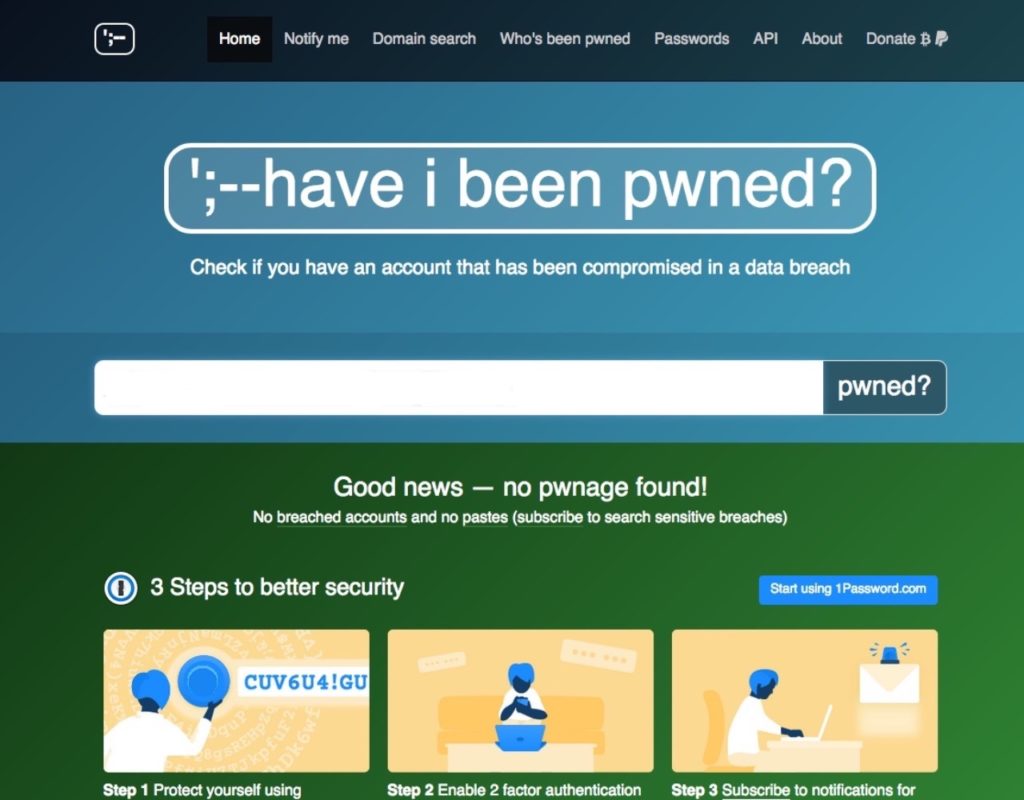

Have I Been Pwned (HIBP) par Troy Hunt (site)

Créé par l’expert en cybersécurité Troy Hunt, Have I Been Pwned est la référence mondiale. Le site maintient une base de données colossale de milliards de comptes exposés lors de centaines de violations de données. Il vous suffit d’entrer votre adresse e-mail pour voir instantanément si elle apparaît dans une fuite répertoriée. Le service est gratuit, sécurisé et respectueux de la vie privée.

Firefox Monitor (site)

Basé sur la technologie de HIBP, Firefox Monitor est un service proposé par Mozilla. Il vous permet non seulement de vérifier votre adresse e-mail, mais aussi de vous abonner à des alertes qui vous préviendront si votre adresse apparaît dans une nouvelle fuite de données.

Cybernews’ Leaked Password Checker (site)

Cet outil est un autre service réputé qui analyse une base de données massive d’identifiants exposés. Une compilation récente a mis en lumière 16 milliards d’identifiants de connexion potentiellement fuités, soulignant l’ampleur du problème et la nécessité de vérifications régulières.

Fonctionnalités intégrées aux navigateurs (Google Chrome, autres)

Les navigateurs modernes intègrent de plus en plus des outils de sécurité. Google Password Manager, intégré à Chrome et aux comptes Google, vous alerte automatiquement si l’un de vos mots de passe enregistrés est détecté dans une fuite de données. Il signale également les mots de passe faibles ou réutilisés. Des fonctionnalités similaires existent sur Microsoft Edge et Safari.

Comprendre les résultats : Que signifie “être pwned” ?

Si un outil vous indique que votre compte a été “pwned” (un terme d’argot gamer signifiant “s’être fait avoir”), cela veut dire que votre couple e-mail/mot de passe a été trouvé dans au moins une fuite de données. Cela ne signifie pas forcément que quelqu’un a activement piraté votre compte, mais que vos identifiants sont dans la nature et que le risque est maximal. Vous devez agir immédiatement.

Aller Plus Loin : La Surveillance Active et la Vérification Manuelle

Au-delà des vérifications ponctuelles, une surveillance continue est la clé d’une sécurité robuste.

Surveillance de vos adresses e-mail

Inscrivez vos adresses e-mail principales au service d’alerte de HIBP ou de Firefox Monitor. Vous recevrez une notification dès que votre adresse apparaîtra dans une nouvelle fuite, vous permettant de réagir avant même que les données ne soient massivement exploitées.

Vérification des journaux d’activité et des sessions connectées

La plupart des services importants offrent des outils de suivi de l’activité. Prenez l’habitude de les consulter de temps en temps.

Comptes Google, Facebook, etc.

Dans les paramètres de sécurité de vos comptes Google, Facebook, Microsoft et autres, cherchez une section nommée “Activité de connexion”, “Appareils connectés” ou “Où vous êtes connecté”. Vous y verrez la liste de tous les appareils, lieux et dates de connexion à votre compte. Si vous voyez une session que vous ne reconnaissez pas, déconnectez-la immédiatement et changez votre mot de passe.

Conclusion : Reprenez le contrôle de votre sécurité numérique

Savoir si votre mot de passe a fuité est la première étape cruciale pour vous protéger contre le piratage, l’usurpation d’identité et la fraude. Les menaces sont réelles et en constante évolution, mais vous n’êtes pas impuissant.

Pour résumer, la stratégie de défense efficace repose sur trois piliers :

- Vérifier : Utilisez régulièrement des outils comme Have I Been Pwned et les alertes de sécurité de vos navigateurs pour savoir si vous êtes exposé.

- Agir : En cas de fuite, changez immédiatement le mot de passe concerné, ainsi que tous les mots de passe identiques ou similaires sur d’autres services. Activez systématiquement l’authentification à deux facteurs (2FA) pour ajouter une couche de sécurité inviolable.

- Prévenir : Adoptez des habitudes de cybersécurité durables. Le plus important est d’utiliser un gestionnaire de mots de passe pour créer et stocker des mots de passe longs, uniques et complexes pour chaque compte. Restez vigilant face au phishing et ne cliquez jamais sur des liens suspects.

En appliquant ces principes, vous transformez votre mot de passe de maillon faible en un véritable bouclier protégeant votre identité numérique. La sécurité en ligne n’est pas une destination, mais un processus continu de vigilance et d’adaptation. Prenez dès aujourd’hui les mesures nécessaires pour sécuriser vos comptes.

[…] Comment savoir si votre mot de passe a fuité ? […]