Types d’attaques par hameçonnage : le

Imaginez : vous recevez un SMS de votre banque vous ale...

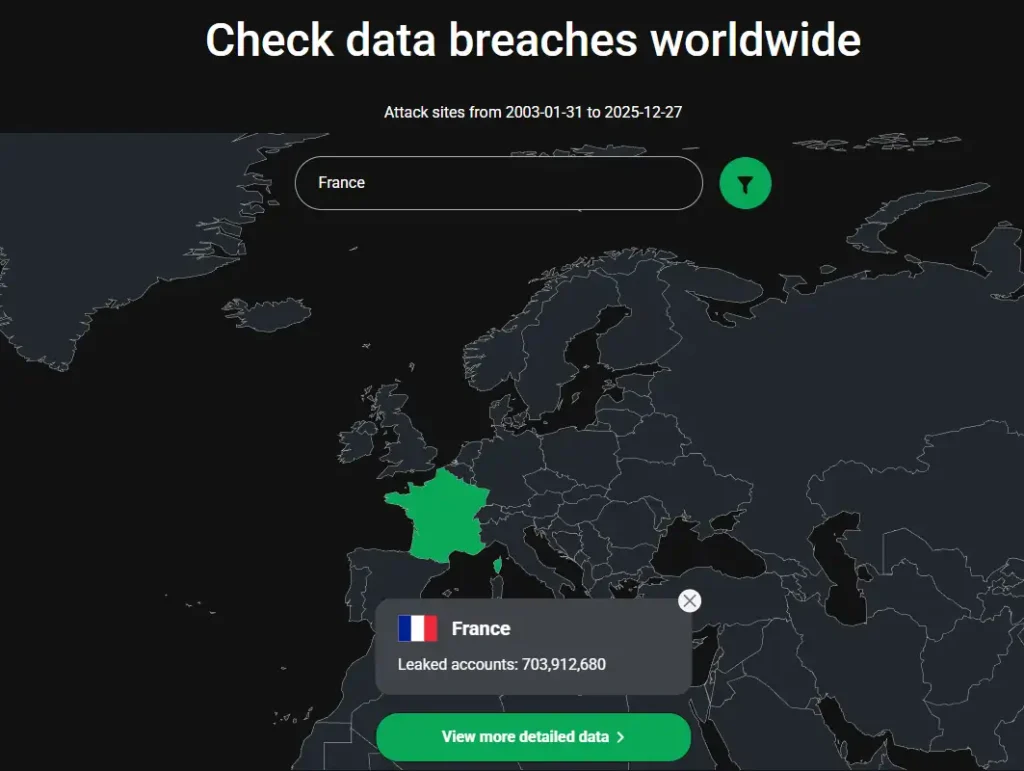

Votre mot de passe circule peut-être déjà sur le dark web sans que vous le sachiez. En juin 2025, une compilation baptisée “RockYou2024” a exposé 16 milliards d’identifiants volés, suivie en janvier 2026 par une nouvelle fuite touchant 149 millions de comptes Gmail, Facebook et Netflix. Le problème ? Ces bases de données sont désormais accessibles à n’importe quel cybercriminel doté d’un minimum de compétences techniques. Vérifier si votre mot de passe a fuité n’est plus une option, c’est une nécessité. Je me souviens d’un ami qui pensait que son vieux mot de passe de forum de 2018 était inoffensif… jusqu’à ce qu’il découvre qu’on avait tenté d’accéder à son compte PayPal avec ces mêmes identifiants.

La bonne nouvelle ? Il existe des outils gratuits et fiables pour savoir immédiatement si vous êtes concerné. Et croyez-moi, mieux vaut le découvrir vous-même que par une notification de votre banque.

Les fuites de mots de passe ne sont pas des événements isolés. Entre 2018 et 2024, des centaines de brèches ont alimenté une gigantesque base de données regroupant des identifiants volés via des malwares, des campagnes de phishing et des bases revendues sur le dark web. Selon l’ANSSI et la CNIL, le danger ne provient pas de la nouveauté de ces fuites, mais de leur centralisation.

Un seul mot de passe compromis peut déclencher un effet domino dévastateur. Les pirates utilisent une technique appelée “credential stuffing” : des scripts automatisés testent des millions de combinaisons “email + mot de passe” sur des milliers de sites simultanément. En 2020, Akamai a recensé 193 milliards de tentatives de ce type, et les données de 2024-2025 montrent que ces attaques représentent désormais 22% de toutes les violations de données.

Si un pirate accède à votre boîte email grâce à un mot de passe fuité, il contrôle la clé de voûte de votre identité numérique. Il peut réinitialiser vos comptes bancaires, vos réseaux sociaux, vos services d’abonnement. Tout. Et vous ne vous apercevez de rien jusqu’à ce qu’il soit trop tard. La question n’est donc pas “si” votre mot de passe a fuité, mais “quand” allez-vous le vérifier ?

Le service de référence pour vérifier si votre mot de passe a fuité s’appelle Have I Been Pwned, créé par l’expert en sécurité Troy Hunt. Cet outil centralise les fuites connues et enregistre environ 150 000 consultations par jour.

Procédure :

Rendez-vous sur haveibeenpwned.com. Entrez votre adresse email dans le champ de recherche. Le système vous indique instantanément si votre adresse apparaît dans une fuite de données et, le cas échéant, sur quels sites.

L’outil ne stocke pas vos mots de passe et ne les transmet à personne. Il compare simplement votre email à une base de données de fuites publiques. Si votre adresse apparaît, cela signifie que le couple “identifiant + mot de passe” associé à cette adresse circule quelque part dans les bas-fonds d’Internet.

Ne vous contentez pas de votre adresse principale. Testez également vos adresses professionnelles, vos anciennes adresses que vous n’utilisez plus, et même ces adresses “poubelle” créées pour des inscriptions ponctuelles. C’est souvent sur ces comptes oubliés que les pirates trouvent leur point d’entrée.

Une anecdote révélatrice : un collègue journaliste a découvert que son adresse professionnelle figurait dans sept fuites distinctes. Sept. Il utilisait le même mot de passe depuis 2015 sur une dizaine de services “secondaires” qu’il avait complètement oubliés. Résultat ? Tentative d’accès frauduleux sur son compte PayPal. Heureusement, la double authentification l’a sauvé. Mais combien d’utilisateurs prennent cette précaution ?

En complément de Have I Been Pwned, Cybernews propose également un vérificateur de fuites spécifiquement dédié à la compilation des 16 milliards d’identifiants. Le processus est identique : entrez votre email et recevez un diagnostic immédiat.

Certains gestionnaires de mots de passe comme Bitwarden, Dashlane ou NordPass intègrent désormais des alertes automatiques qui vous préviennent dès qu’une nouvelle fuite concerne l’un de vos comptes. Un gain de temps précieux.

Si votre email n’apparaît dans aucune fuite, vous avez de la chance. Mais ne baissez pas votre garde pour autant. Les fuites sont découvertes en permanence, et celle qui vous concerne n’a peut-être pas encore été rendue publique.

Si votre email apparaît, notez bien les sites concernés et la date de la fuite. Une erreur fréquente consiste à penser : “Ce mot de passe date de 2019, je ne l’utilise plus, donc c’est bon.” Faux. Tant qu’un mot de passe compromis n’a pas été changé sur tous les services où il traîne encore, il demeure une porte d’entrée exploitable. Ce mot de passe zombie dort peut-être sur un obscur forum que vous avez fréquenté en 2017, mais il suffit qu’il soit identique à celui de votre email principal pour que tout s’effondre.

Une fois que vous avez vérifié et confirmé qu’un mot de passe a fuité, place à l’action. Pas de panique, mais pas d’inaction non plus.

Ne changez pas tout au hasard. Priorisez les cibles de haute valeur dans cet ordre : votre email principal (la clé de voûte), vos comptes professionnels et outils SaaS, puis vos banques et sites d’e-commerce. Ensuite, passez aux réseaux sociaux et services d’abonnement.

La règle d’or : un mot de passe unique pour chaque service, d’au moins 14 caractères. Privilégiez les phrases de passe plutôt que les combinaisons complexes. “J’aimeMangerDesPommesEnHiver!” est infiniment plus sûr que “P@ssw0rd1”.

Le mot de passe seul ne suffit plus, les chiffres le prouvent. L’authentification à deux facteurs (2FA) est votre meilleur rempart contre le credential stuffing. Activez-la sur tous vos comptes sensibles, en particulier votre email principal.

Attention cependant : privilégiez les applications d’authentification (Google Authenticator, Microsoft Authenticator, Authy) plutôt que les SMS. Pourquoi ? Les SMS restent vulnérables aux attaques par échange de carte SIM, où un pirate convainc votre opérateur de transférer votre numéro vers une carte qu’il contrôle. Une fois ce transfert effectué, il reçoit tous vos codes de validation. Effrayant, non ? C’est pourtant une technique de plus en plus répandue.

Pour ne plus avoir à jongler avec des dizaines de mots de passe complexes, l’utilisation d’un gestionnaire est devenue indispensable. Des outils comme NordPass, ProtonPass, Bitwarden ou Dashlane génèrent des mots de passe forts et uniques, les stockent de manière chiffrée, et éliminent totalement la réutilisation.

Vous n’avez plus qu’un seul mot de passe maître à retenir. Le reste est géré automatiquement, avec des alertes en cas de fuite. Et si vous hésitez encore, posez-vous cette question : combien vaut votre tranquillité d’esprit ?

Réutiliser le même mot de passe sur plusieurs sites, c’est comme utiliser la même clé pour votre domicile, votre voiture, votre bureau et votre coffre-fort. Une seule copie volée, et tout s’ouvre.

Ignorer les alertes de fuites anciennes sous prétexte qu’elles datent de 2019 revient à laisser la porte d’entrée entrouverte en se disant “personne ne passera par là”. Les données volées ne périment jamais, elles s’accumulent et se compilent.

Faire confiance uniquement à un antivirus sans activer la double authentification, c’est croire qu’un simple verrou protégera votre maison alors que les cambrioleurs possèdent déjà un double de la clé.

Voici une deuxième anecdote qui fait froid dans le dos : en 2024, une victime a découvert que des pirates avaient utilisé son compte email compromis pour souscrire à des services premium, commander des articles sur des sites d’e-commerce, et même tenter d’accéder à son compte bancaire via des demandes de réinitialisation. Tout cela en l’espace de 48 heures. Le point commun ? Un seul mot de passe réutilisé sur quatre plateformes différentes. Et vous, combien de comptes partagent le même sésame ?

La vérification de vos mots de passe ne doit pas être un événement ponctuel, mais une routine trimestrielle. Les fuites sont constantes : janvier 2026 a vu l’exposition de 149 millions d’identifiants supplémentaires. Février 2026 apportera probablement son lot de nouvelles brèches.

Activez les alertes automatiques sur Have I Been Pwned pour être prévenu dès qu’une nouvelle fuite concerne l’un de vos emails. Certains gestionnaires de mots de passe proposent également ce service de surveillance continue.

La sécurité numérique repose moins sur la confidentialité absolue de vos mots de passe (qui finiront probablement par fuiter) que sur votre capacité à les rendre uniques, solides, et protégés par plusieurs couches de sécurité. Ce n’est pas une question de paranoïa, c’est une question d’hygiène numérique de base.

Dans un monde où 16 milliards d’identifiants circulent librement et où de nouvelles fuites surviennent chaque mois, vérifier si votre mot de passe a fuité n’est plus optionnel. C’est vital. Alors, qu’attendez-vous pour le faire maintenant ?

[…] à cette menace “augmentée”, vos vieilles habitudes de 2024 ne suffisent plus. La bonne nouvelle ? Les outils de défense sont […]